كيف أعرف أن جهازي مخترق في ويندوز 10؟

بالطبع لا يوجد من يطلب أن يتم اختراقه ولكن تلك هي الحقيقة المؤلمة في وقت القرصنة الإلكترونية والتهديديات الحالية، ولا يمكن الجزم أن البرامج الخاصة بمكافحة التهديدات الخارجية تعمل على أكمل وجه ويمكنها التصدي لذلك كما هو متوقع، ولذلك الجميع يعلم أن مُشكلات الجرائم الإلكترونية أصبحت في ازدياد كبير في وقتنا هذا، حيث أشارت بعض الدراسات إلى أن هناك اختراقات من قِبل المُتسللين من خلال الإنترنت كل 35 ثانية تقريباً، ولهذا نجد أن مستخدمي أجهزة الكمبيوتر يتساءلون.. كيف أعرف أن جهازي مخترق ويندوز 10؟ سوف نُجيب على ذلك تفصيلاً من خلال المُراجعة التالية.

كيف تعرف أن جهازك الكمبيوتر قد تعرض للاختراق أم لا؟

من أكثر الطُرق شيوعاً لمعرفة ذلك هي قيام المستخدم بالتحقق من جميع الحسابات الخاصة به وخاصة الحسابات الهامة والحيوية مثل “الحسابات المصرفية” وأيضاً الملفات الخاصة بـ”تعريف الشبكات الاجتماعية” و “عناوين البريد الإلكتروني Gmail”، لذلك يجب المداومة على التحقق من تلك الحسابات وتحديد ما إذا كان هناك رسائل مشبوهة أو مجهولة المصدر والهوية.

كيف أعرف أن جهازي مخترق ويندوز 10؟

قراصنة الإنترنت والمتسللون يريدون الوصول إلى حساباتك المصرفية، يرغبون في معرفة معلومات وبياناتك الشخصية، لديهم رغبة مُطلقة في التحكم في كافة أجهزة الكمبيوتر خاصتكَ.. بالطبع أنت الآن تشعر بالفزع أليس كذلك!! لا داعي للقلق فنحن بالجوار وسوف نُسلط الضوء على أهم المؤشرات التي تشير إلى محاولات الاختراق ويجب إتباع اللازم فوراً، وتتمثل علامات الاختراق تلك في التالي:

- استلام رسائل وهمية لمكافحة البرامج الضارة والفيروسات.

- ظهور العديد من أدوات وأشرطة التصفح مجهولة المصدر.

- إجراء علميات توجيه إلى صفحات أخرى بطريقة تلقائية أثناء تصفح الإنترنت.

- وصول رسائل الفدية.

- يقوم الماوس بالتأرجح واختيار الملفات والتطبيقات عشوائياً.

- استمرار ظهور النوافذ المُنبثقة بطريقة عشوائية ومُتكررة.

- برامج مُكافحة الفيروسات والبرامج الضارة تم إيقافها تلقائياً.

- رموز وكلمات المرور الخاصة بكِ لا تعمل أو يحدث بها عُطل من حين لآخر.

- ملاحظة تثبيت برامج وتطبيقات بطريقة تلقائية.

- حدوث عُطل مفاجئ في مُحرر التسجيل أو مدير المهام.

- تسريب بيانات المستخدم الشخصية من جهاز الكمبيوتر.

كيف يخترق المتسللون أجهزة الكمبيوتر؟

من أجل القيام باختراق جهاز الكمبيوتر الخاص بالمستخدم يقوم المتسلل بعرض العديد من الملفات التي يوضح أنها بمثابة جوائز أو روابط تحميل ليحث المستخدمين على فتحها، وبمجرد فتح مثل تلك الروابط أو الملفات يتم مباشرة التسلل والاختراق بسبب احتوائها على تعليمات برمجية خبيثة، فتلك الملفات التي يمكن أن تظهر في صورتها الشرعية المُضللة هي في الأساس ملفات ضارة ويمكن أن تتمثل في ملفات PDF أو حتى ملفات Microsoft Office.

يمكن أيضاً أن يتم اختراق جهاز الكمبيوتر من خلال البرامج الضارة المتواجدة على مُحركات USB، أو من خلال التوجه إلى صفحات الإنترنت المجهولة التي تتعلق مهمتها بتحميل بعض الرموز على أجهزة الكمبيوتر أثناء اتصالات الويب، ويمكن أيضاً اختراق أجهزة توجيه الإنترنت والوصول إلى أجهزة الكمبيوتر بسهولة تامة.

ما هي الهجمات الأكثر شويعاً؟

بالطبع يمكن القول أن مجرمو الإنترنت مازالوا مستمرون في أعمالهم غير الشرعية، ولديهم العديد من الطُرق المُبتكرة للتسلل إلى أجهزة مستخدمي أجهزة الكمبيوتر وخاصة تلك التي تعمل بنظام التشغيل Windows 10، ويمكن التحقق من الهجمات الأكثر شيوعاً على أجهزة الكمبيوتر وهي:

1- هجوم قطع الخدمة DOS

كيف أعرف أن جهازي مخترق لإصدارات ويندوز 10؟ يمكن لكافة المستخدمون تحديد ما إذا كان هناك حدوث اختراق لرفض الخدمة DOS أم لا، ويتم تحديد ذلك من خلال ملاحظة أن “كلمات المرور” قد تم تغييرها بطريقة عشوائية، أما الدليل الثاني للإصابة بهذا الاختراق الإلكتروني فهو عدم قدرة المستخدم للوصول إلى “الإعدادات الرئيسية” للنظام، حيث لا يمكن القيام بخطوات “استعادة النظام” أو حتى عمل “إعادة ضبط المصنع”.

يمكن تجنب ذلك الاختراق من خلال الحرص على مُباشرة “بروتوكولات الأمان” المعروفة بما فيها الاعتماد على استخدام “كلمات مرور” فريدة وقوية على كافة المواقع سواء التواصل الاجتماعي أو غيرها، بالإضافة إلى ضرورة تشغيل برامج مكافحة التهديدات لتوفير جدار حماية قوي، ويمكن أيضاً إتباع 4 طُرق لتجنب مثل ذلك الهجوم:

التحقق من إعدادات الحساب على الإنترنت

دائماً ما ينصح مستخدمي الإنترنت من متابعة حساباتهم الشخصية لتحديد ما إذا كان هناك مؤشرات تدل على وجود تغييرات أم لا، فمثلاً يجب على مستخدمي مواقع التواصل الاجتماعي مثل Face Book أو Twitter أو من مثل تلك المواقع القيام بإتخاذ تلك الخطوة والمداومة على ذلك للتصدي لأي من الأخطار الخارجية.

التحقق من عمليات تسجيل الدخول مجهولة المصدر

جميع الحسابات الأساسية التي تعتمد عليها من خلال شبكة الإنترنت سوف تمكنكم من تحديد الأشخاص الذين قاموا بتسجيل الدخول إلى حسابك الخاص وأيضاً الأشخاص الذين حاولوا القيام بذلك، ويتم ذلك من خلال تحديد عناوين IP، وفي حال عدم تحديد عمليات تسجيل الدخول الغريبة، فينصح أن يقوم المستخدم فوراً بعمل تغييرات متمثلة في “كلمات المرور” واستبدالها سريعاً وإخبار الشركة بأن حسابكَ الشخصي قد تم اختراقه، ويجب أيضاً التخلص تماماً من أي معلومات خاصة “ببطاقات الائتمان” ومعلومات الحسابات المصرفية، وحذف ملفات التجسس في ويندوز 10.

منع وإيقاف الوصول عن بُعد

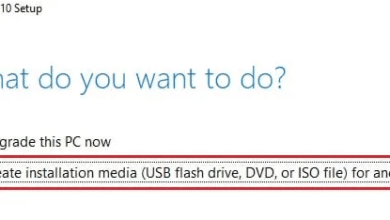

يمكن القول أن تلك الميزة ألا وهو “إمكانية الوصول عن بُعد” هي من الخصائص الرائعة لنظام التشغيل ويندوز 10 وخاصة لأصحاب الأعمال، فمن خلاله يتم الربط وتسهيل استخدام أجهزة الكمبيوتر والحسابات من قِبل الموظفون، ولكن حال لم يتوافر سبب قوي لاستخدام ميزة الوصول عن بُعد فينصح بإيقاف تلك الميزة على الفور لمنع قراصنة الإنترنت من الوصول إلى جهاز الكمبيوتر خاصتك، وللقيام بإيقاف خاصية الوصول عن بُعد لجهاز الكمبيوتر يلزم إتباع الطريقة الآتية:

- أولاً سوف يقوم المستخدم بالتوجه إلى Windows ومن ثَم الضغط على Start “إبدأ”.

- يتبع ذلك القيام بكتابة Allow Remote Assistance Invitations To Be Sent To This Computer في خانة البحث.

- بعد ذلك مُباشرة سوف يتم التوجه إلى مُربع الحوار الذي يتواجد بجانب Allow Remote Assistance Connections To This Computer “السماح باتصالات المساعدة عن بُعد بهذا الكمبيوتر” والضغط على خيار Apply “تطبيق”.

- في حال رغبة المستخدم بالتحقق من وجود أشخاص مُتسللين يحاولون الوصول عن بُعد بجهاز الكمبيوتر يجب النقر على اختصار Ctrl + Alt + Del.

- بعد ذلك سوف يتم الضغط على أيقونة Task Manager “إدارة المهام”.

- يتبع الخطوة أعلاه مراجعة العمليات الحالية، وتحديد ما إذا كان هناك محاولة للاختراق أم لا.

2- تثبيت التطبيقات والبرامج المشبوهة على جهاز الكمبيوتر

إذا كنت تتساءل كيف أعرف أن جهازي مخترق ويندوز 10 أم لا؟ فتلك الفقرة هي خصيصاً لكَ، فعندما تجد أن على سطح المكتب إحدى البرامج أو التطبيقات التي لا تتذكر متى قمت بتنزيلها وتكتشف أنك لم تقم بتنزيلها من الأساس، فيجدر الإشارة إلى أن ذلك عبارة عن “برنامج ضار” ويتم استخدامها من قِبل المتسللين للوصول إلى بعض البيانات الهامة على جهازك الخاص مثل القيام بالوصول إلى الحسابات الخاصة وإجراء العديد من المعاملات على الجهاز، لذلك دائماً ما ننصح بالتخلص مٌباشرة من تلك التطبيقات مجهولة المصدر والهوية وإزالتها فوراً من جهاز الكمبيوتر الذي يعمل بنظام التشغيل ويندوز.

المصادر: